正确的方法是使用 oplocks,然而在实践中并不总是那么容易,因为文件在被删除之前可能会被访问(可变)多次,而且缺乏精细的控制会使这变得很棘手。一个快速的方法是简单地在目录旁边创建结点,然后做一个循环,不断交换两者。根据AV检索要删除的路径和删除文件的方式,我们可能有合理的机会删除击中结点,我们可以根据需要重试。剧透:在几个AV产品上确实有效,在其他产品上完全无效)。

显然,所有这些都不是很隐蔽,但如果没有适当的事件转发,你的第一个目标文件可能就是事件日志:)

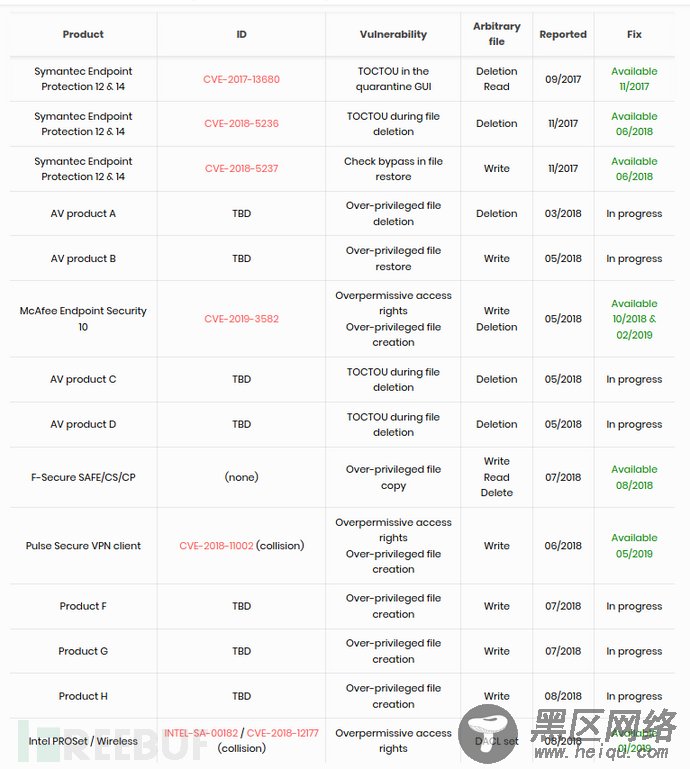

Bugs found去年年初在常见的软件产品中发现了几个这样的bug,并向各自的厂商进行了汇报,其中一些厂商已经发布了修复程序。下表总结了我们发现的错误及其状态。

我希望这篇文章能让一些新人开始寻找与文件相关的逻辑权限升级bug,以及尽可能多的理由让厂商和开发者针对这类bug对其产品进行加固/修复。

当然要感谢James Forshaw给我们提供了这些酷炫的技术,感谢那些反应够快的厂商(特别要提到F-Secure安全团队),感谢GreHack和TROOPERS让我上台讲解,也感谢帮我准备讲座和本文的队友们。

原文链接https://offsec.almond.consulting/intro-to-file-operation-abuse-on-Windows.html