对象是通过在 ObjectInputStream 上调用 readObject() 方法进行反序列化的,它可以将类路径上几乎所有实现了 Serializable 接口的对象都实例化。这意味着,在反序列化字节流的过程中,该方法可以 执行任意类型的代码,这是非常危险的。

对于需要长时间进行反序列化的对象,不需要执行任何代码,也可以发起一次攻击。攻击者可以创建循环对象链,然后将序列化后的对象传输到程序中反序列化,这种情况会导致 hashCode 方法被调用次数呈次方爆发式增长, 从而引发栈溢出异常。

序列化后的流太大

序列化后的二进制流大小能体现序列化的性能。序列化后的二进制数组越大,占用的存储空间就越多,存储硬件的成本就越高。如果我们是进行网络传输,则占用的带宽就更多,这时就会影响到系统的吞吐量。

序列化的性能太差

Java 的序列化耗时比较大。序列化的速度也是体现序列化性能的重要指标,如果序列化的速度慢,就会影响网络通信的效率,从而增加系统的响应时间。

序列化的其它问题单例模式与序列化

首先抛出一个问题,单例模式真的能够实现实例的唯一性吗?

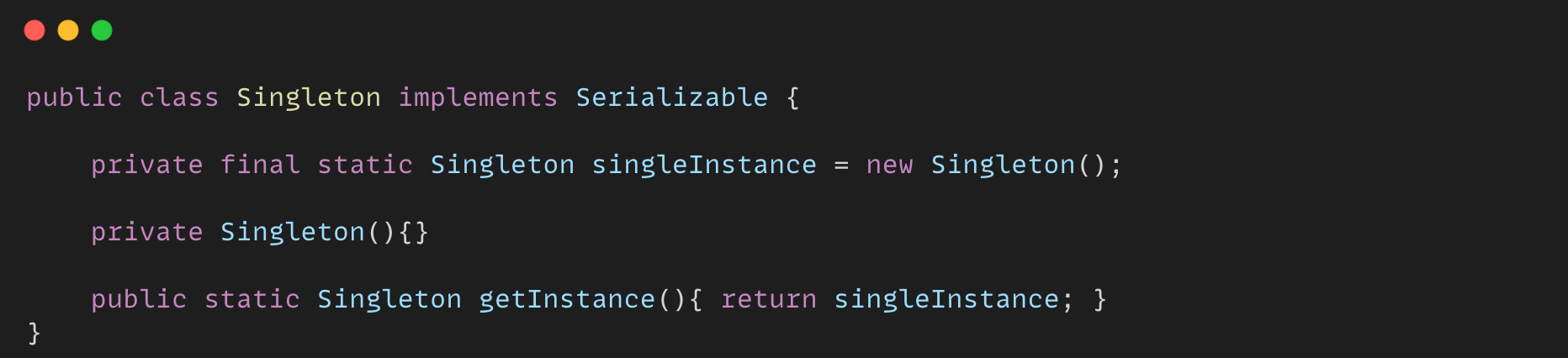

答案是否定的,很多人都知道反射可以 恶意破坏单例模式。其实除了反射以外,使用序列化与反序列化也同样会破坏掉单例。比如下面这个单例:

上边这种情况,其实已经破坏掉单例。因为序列化会通过反射调用无参构造器返回一个新的对象,从而破坏了单例模式,解决办法就是 添加 readResolve() 方法,返回指定的对象。