在对网络连接或特定于应用程序的问题进行故障排除时,首先要检查的是应该在系统上实际使用哪些端口以及哪个应用程序正在侦听特定端口。

本文会介绍如何使用 netstat , ss 和 lsof 命令找出哪些服务上使用哪些端口。这些说明适用于所有基于 Linux 和 Unix 的操作系统,如 macOS 。

什么是正在侦听的端口网络端口由他的编号,关联的 IP 地址以及 TCP 或 UDP 等通信协议的类型来标识。

侦听端口是应用程序或进程侦听的网络端口,充当通信端点。

可以使用防火墙打开或关闭(过滤)每个侦听端口。一般而言,开放端口是一个接收来自远程位置的传入数据包的网络端口。

您不能在同一个 IP 地址上有两个不同的服务侦听同一端口。

例如,如果你运行的 Apache Web 服务器正在监听 80 和 443 端口,您尝试安装 Nginx 以后将无法启动,因为 HTTP 和 HTTPS 端口已在使用。

使用 netstat 检查端口netstat 是一个命令行工具,可以提供有关网络连接的信息。

要列出正在侦听的所有 TCP 或 UDP 端口,包括使用端口和套接字状态的服务,请使用以下命令:

linuxidc@linuxidc:~/www.linuxidc.com$ sudo netstat -tunlp

此命令中使用的选项具有以下含义:

-t - 显示 TCP 端口。

-u - 显示 UDP 端口。

-n - 显示数字地址而不是主机名。

-l - 仅显示侦听端口。

-p - 显示进程的 PID 和名称。仅当您以 root 或 sudo 用户身份运行命令时,才会显示此信息。

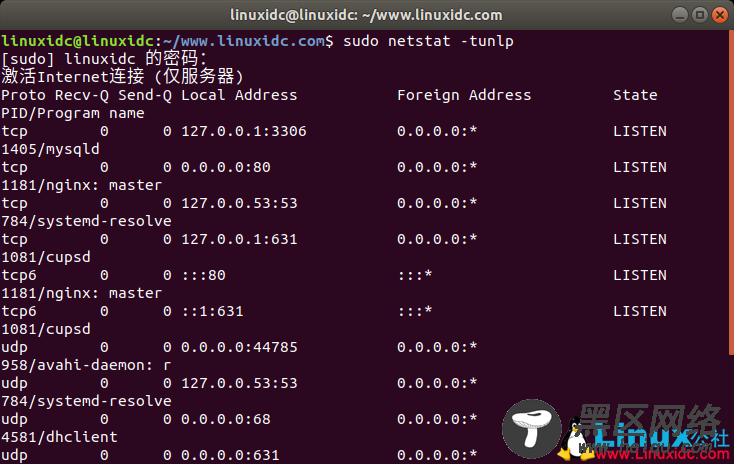

输出示例如下所示:

linuxidc@linuxidc:~/www.linuxidc.com$ sudo netstat -tunlp [sudo] linuxidc 的密码: 激活Internet连接 (仅服务器) Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name tcp 0 0 127.0.0.1:3306 0.0.0.0:* LISTEN 1405/mysqld tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN 1181/nginx: master tcp 0 0 127.0.0.53:53 0.0.0.0:* LISTEN 784/systemd-resolve tcp 0 0 127.0.0.1:631 0.0.0.0:* LISTEN 1081/cupsd tcp6 0 0 :::80 :::* LISTEN 1181/nginx: master tcp6 0 0 ::1:631 :::* LISTEN 1081/cupsd udp 0 0 0.0.0.0:44785 0.0.0.0:* 958/avahi-daemon: r udp 0 0 127.0.0.53:53 0.0.0.0:* 784/systemd-resolve udp 0 0 0.0.0.0:68 0.0.0.0:* 4581/dhclient udp 0 0 0.0.0.0:631 0.0.0.0:*

我们例子中的比较重要的列是:

Proto - 套接字使用的协议。

Local Address - 进程侦听的 IP 地址和端口号。

PID/Program name - PID 和进程名称。

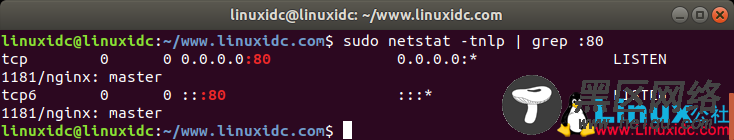

如果要过滤结果,请使用 grep 命令。例如,要查找在 TCP 端口 80 上侦听的进程,请键入:

linuxidc@linuxidc:~/www.linuxidc.com$ sudo netstat -tnlp | grep :80

输出显示在此机器端口 80 由 nginx 服务器使用:

tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN 1181/nginx: master tcp6 0 0 :::80 :::* LISTEN 1181/nginx: master

如果输出为空,则表示没有任何内容正在侦听端口。

您还可以根据条件筛选列表,例如 PID ,协议,状态等。

netstat 是过时的,并与替换 ss 和 ip ,但它仍然是最常用的命令来检查网络连接。

使用 ss 检查端口ss 是新的 netstat 。它缺少一些 netstat 功能,但暴露了更多的 TCP 状态,而且速度稍快。命令选项大致相同,因此从 netstat 转换为 ss 并不困难。

要使用 ss 获取所有侦听端口的列表,请键入:

linuxidc@linuxidc:~/www.linuxidc.com$ sudo ss -tunlp

输出几乎与 netstat 报告的输出相同 :