clamav_scan=1将告诉LMD试图检测有无存在ClamAV二进制代码,并用作默认扫描器引擎。这可以获得最多快出四倍的扫描性能和出色的十六进制分析。这个选项只使用ClamAV作为扫描器引擎,LMD特征仍是检测威胁的基础。

重要提示:

请注意:quar_clean和quar_susp需要quar_hits被启用(=1)。

总之,在/usr/local/maldetect/conf.maldet中,有这些变量的行应该看起来如下:

email_alert=1

email_addr=gacanepa@localhost

email_subj="Malware alerts for $HOSTNAME - $(date +%Y-%m-%d)"

quar_hits=1

quar_clean=1

quar_susp=1

clam_av=1

将ClamAV安装到RHEL/CentOS 7.0/6.x和Fedora 21-12上想安装ClamAV以便充分利用clamav_scan设置,请遵循这些步骤:

创建软件库文件/etc/yum.repos.d/dag.repo:

[dag]

name=Dag RPM RepositoryforRedHatEnterpriseLinux

baseurl=http://apt.sw.be/RedHat/el$releasever/en/$basearch/dag/

gpgcheck=1

gpgkey=http://dag.wieers.com/packages/RPM-GPG-KEY.dag.txt

enabled=1

然后运行命令:

# yum update && yum install clamd

注意:这些只是安装ClamAV的基本指令,以便将它与LMD整合起来。我们在ClamAV设置方面不作详细介绍,因为正如前面所述,LMD特征仍是检测和清除威胁的基础。

测试Linux恶意软件检测工具现在就可以检测我们刚刚安装的LMD / ClamAV了。不是使用实际的恶意软件,我们将使用EICAR测试文件(),这些文件可从EICAR网站下载获得。

# cd /var/www/html

# wget

# wget

# wget

# wget

这时候,你可以等待下一个cron任务运行,也可以自行手动执行maldet。我们将采用第二种方法:

# maldet --scan-all /var/www/

LMD还接受通配符,所以如果你只想扫描某种类型的文件(比如说zip文件),就可以这么做:

# maldet --scan-all /var/www/*.zip

扫描Linux中的恶意软件

扫描完成后,你可以查阅LMD发送过来的电子邮件,也可以用下列命令查看报告:

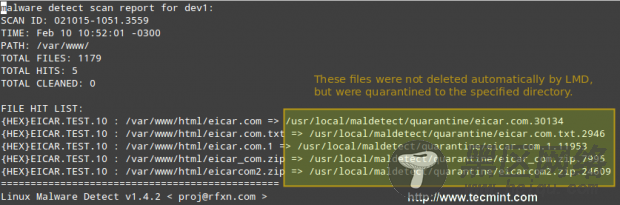

# maldet --report 021015-1051.3559

Linux恶意软件扫描报告

其中021015-1051.3559是SCANID(SCANID与你的实际结果会略有不同)。

重要提示:请注意:由于eicar.com文件下载了两次(因而导致eicar.com和eicar.com.1),LMD发现了5次袭击。

如果你检查隔离文件夹(我只留下了一个文件,删除了其余文件),我们会看到下列结果:

# ls –l

Linux恶意软件检测工具隔离文件

你然后可以用下列命令删除所有隔离的文件:

# rm -rf /usr/local/maldetect/quarantine/*

万一那样,

# maldet --clean SCANID

最后的考虑因素由于maldet需要与cron整合起来,你就需要在root的crontab中设置下列变量(以root用户的身份键入crontab –e,并按回车键),也许你会注意到LMD并没有每天正确运行:

PATH=/sbin:/bin:/usr/sbin:/usr/bin

MAILTO=root

HOME=/

SHELL=/bin/bash

这将有助于提供必要的调试信息。

结束语我们在本文中讨论了如何安装并配置Linux恶意软件检测工具和ClamAV这个功能强大的搭档。借助这两种工具,检测恶意软件应该是相当轻松的任务。

不过,你要帮自己一个忙,熟悉之前解释的README文件,那样你就能确信自己的系统得到了全面支持和妥善管理。