紧随Red Hat的脚步,Canonical今天也宣布已为其所有受支持的Ubuntu Linux版本准备好了更新,以缓解最新的Intel CPU安全漏洞。

正如我们之前报道的,英特尔今天宣布,一些新的安全漏洞正在影响其各种英特尔CPU微体系结构以及相关的GPU。这些漏洞称为TSX异步中止(CVE-2019-11135),英特尔处理器机器检查错误(CVE-2018-12207)和英特尔i915图形硬件漏洞 (CVE-2019-0155, CVE-2019-0154)。

第一个安全漏洞TSX异步中止(TAA)与先前宣布的MDS(微体系结构数据采样)漏洞有关。但是,Canonical的Alex Murray解释说,它只会影响支持Intel事务同步扩展(TSX)的Intel处理器。因此,现有的MDS缓解措施也将缓解TAA。

“对于不受MDS影响但支持Intel TSX的较新处理器,在Ubuntu中可以通过更新Linux内核和禁用Intel TSX的Intel微代码包的组合来缓解TAA,” Murray说:“在需要TSX的情况下,可以通过内核命令行选项(tsx = on)重新启用它,在这种情况下,内核将自动采用用于MDS的微体系结构缓冲区清除机制来缓解TAA。”

另一方面,英特尔处理器机器检查错误(MCEPSC)漏洞(也称为iTLB multihit)特定于虚拟化,允许虚拟机在使用大页面时导致对主机处理器的服务拒绝(系统挂起) 。 Canonical说,将通过更新的Linux内核在Ubuntu中缓解此安全漏洞。

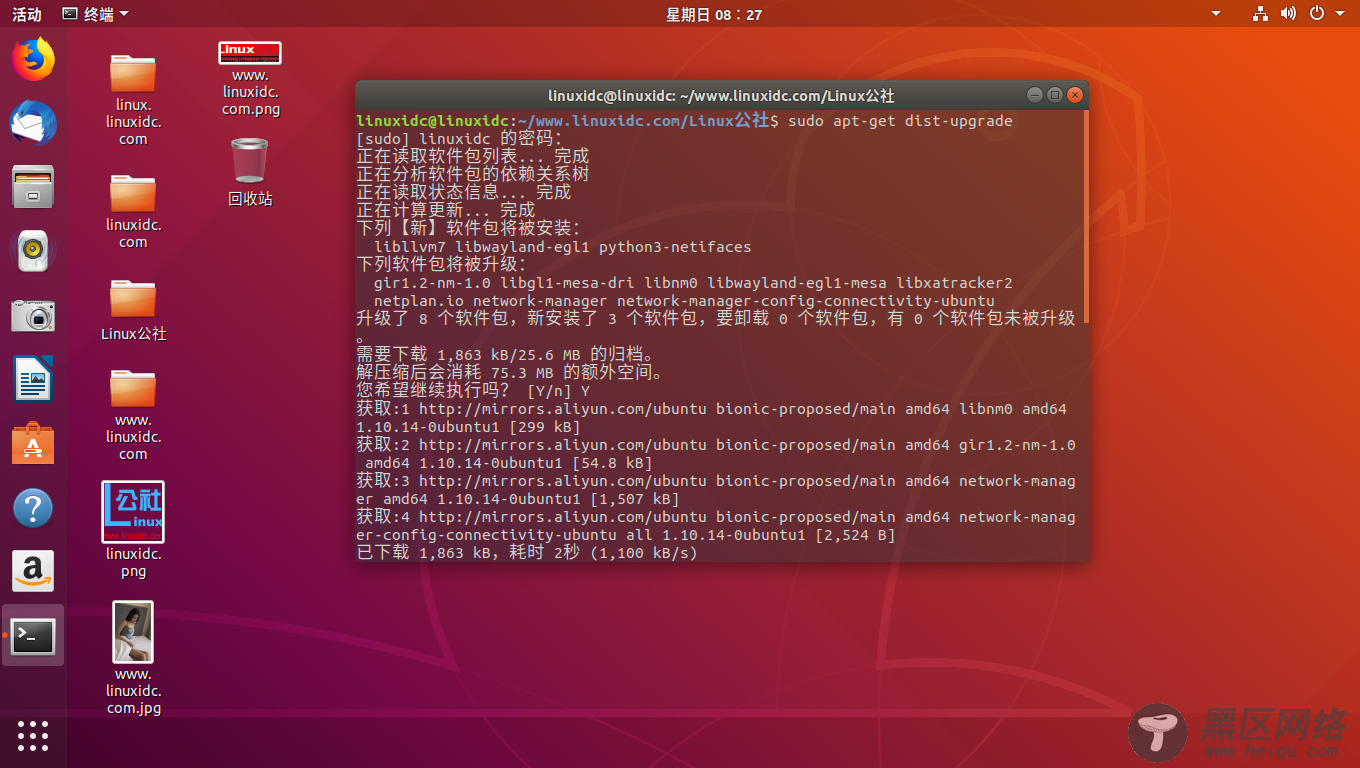

保持您的Ubuntu系统最新

影响Intel i915图形处理器的另外两个漏洞使未特权用户可以提升他们在受影响系统上的特权,并从Linux内核公开敏感信息,或者导致拒绝服务(系统挂起)。 Canonical通过为所有受影响的Ubuntu版本发布固件和Linux内核驱动程序更新的组合来缓解这些缺陷。此处提供更多详细信息。

Canonical建议所有用户更新其系统并始终保持最新。内核修补程序可用于Ubuntu 19.10( linux-image 5.3.0-22.24),Ubuntu 19.04(linux-image 5.0.0-35.38),Ubuntu 18.04 LTS( linux-image 4.15.0-69.78 或 linux-image 5.0.0-35.38的18.04.1)。 Ubuntu 16.04 LTS(linux-image 4.4.0-168.197 或 linux-image 4.15.0-69.78的16.04.1),以及用于Intel固件的intel-microcode 3.20191112-0ubuntu。