在 IBM? System z 机器上启动 Linux? 非常简单,但也很容易出现问题。如果在 S/390 系统上启动 Linux 遇到难以解决的问题时,可以尝试考虑以下方面:显示消息 “未知路由”、不良网络服务行为、关机时造成文件系统损坏、冗长的引导-路径-设备过程和虚拟 LAN 硬件安装。额外收获:关于 SUSE bug 的警告(和解决办法)。

在 IBM S/390 平台(即 System z)上使用 Linux 操作系统是非常有用的,因为它增强了遗留应用程序、Linux 应用程序和中间件应用程序(比如 Web、邮件、应用服务器和防火墙等)之间的连接性。通过作为 “本地” 操作系统,Linux 可以利用 S/390 平台的所有硬件功能。

本文分享 5 个故障排除技巧,帮助您解决在 System z 系列机器上启动 Linux 系统时遇到的各种问题:

1.战胜火星人入侵:火星消息(Martians message)即路由来源不明的包。

2.在重启时调整网络服务:在 LPAR 上启动 Linux 映像时,网络服务可能不按预期工作。

3.在关机时避免损坏文件系统:有 3 种关机方式会导致文件系统损坏。

4.尽量使用 cio_ignore:或如何减少 “必须进行探测和分析” 的引导路径设备。

5.避免虚拟 LAN 带来麻烦:查找物理 安装文件。

本文引用了不同版本的 SUSE Linux,因此我将简单介绍不同版本的 SUSE 上的一些 bug,并为解决这些 bug 提供权宜之计。

1. 火星人与人类遭遇

“火星人”(Martian)是指路由来源不明的包。Linux 系统不欢迎这种包,尤其是考虑到它的来源时(比如通过外部接口进入内部主机的包)。

配置错误(比如将外部地址分配给 LAN 接口)、屏蔽问题或地址欺骗(他人试图入侵系统)都会导致火星消息入侵。必须检查并纠正配置,避免火星消息的入侵。

这些消息有时来自交换机,因为同一个交换机上连接许多不同的机器。在这种情况下,火星消息可能不是恶意的,但它们仍然可能大量占用操作系统消息控制台。为了避免这种消息,必须重启交换机;但是要记住,这个操作会影响到该交换机上的其他机器。该操作对一些重要的服务器损害非常大。

问题:操作系统消息控制台压力过大

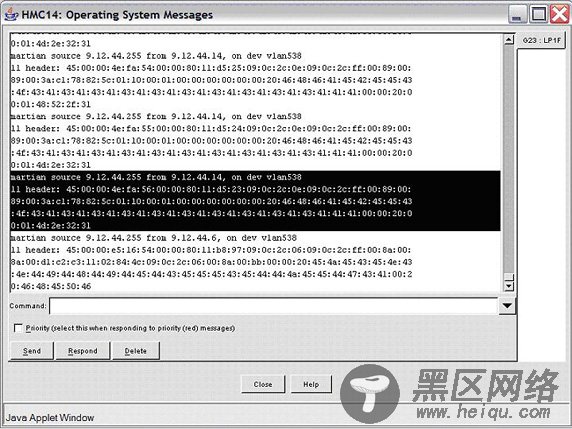

操作系统消息控制台的调试可能会非常困难,因为您必须处理铺天盖地的火星消息(如图 1 所示):

图 1. 火星消息充斥消息控制台

解决办法:隐藏 “绿色小矮人”

为了隐藏火星消息以获得更加干净的系统控制台,可以:

关闭包日志记录:

/proc/sys/net/ipv4/conf/eth0/log_martians

Ex: echo "0" > /proc/sys/net/ipv4/conf/eth0/log_martians

将内核日志记录调至级别 4:

yast -> system -> /etc/sysconfig Editor -> System -> Logging -> KERNEL_LOGLEVEL (7 to 4)

2. 潜在不良网络服务

在 LPAR 上启动 Linux 映像时,您可能会发现网络服务不能按预期工作;尽管分配了 IP 地址,网络仍然不能访问。

问题:ping 没问题,但无法登录

从操作系统消息控制台 ping 其他机器没有任何问题,并且 ipconfig 命令显示正确的信息,但通过 putty 登录(ssh/telnet)时,会话不成功。

解决办法:重启网络

根用户可以在操作系统消息控制台上使用命令 service network restart 重启网络,如清单 1 所示。

清单 1. 重启服务网络的输出

j8806_h117 (root): /opt/javabm/data >service network restart

Shutting down network interfaces:

eth0

eth0 configuration: qeth-bus-ccw-0.0.0420 done

Shutting down service network . . . . . . . . . . . . . done

Hint: you may set mandatory devices in /etc/sysconfig/network/config

Setting up network interfaces:

lo

lo IP address: 127.0.0.1/8 done

eth0

eth0 configuration: qeth-bus-ccw-0.0.0420

eth0 IP address: 9.12.22.25/24 done

vlan538

interface is not available

SIOCGIFFLAGS: No such device

Cannot enable interface vlan538.