如果您认为关闭网站,关闭设备被跟踪的可能性,那么你错了!一些希腊研究人员发现了一种名为MarioNet的新的基于浏览器的攻击,即使在用户关闭网页甚至导航远离他们感染的网页之后,攻击者也可以在用户的浏览器中运行恶意代码。

在这篇题为《Master of Web Puppets: Abusing Web Browsers for Persistent and Stealthy Computation》的论文中,研究人员解释了不同的反恶意软件浏览器扩展和反挖掘对策,并提出了浏览器制造商可以采取的几种缓解措施。MarioNet攻击事件于2月25日在美国圣地亚哥举行的NDSS 2019年会议上被提了出来。

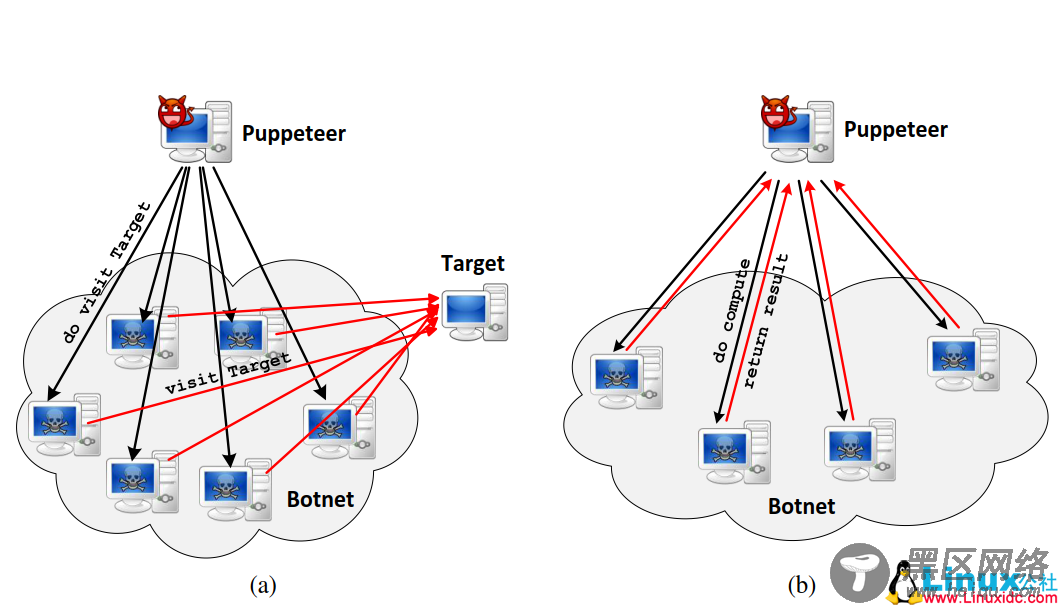

MarioNet允许黑客从用户的浏览器中组装大型僵尸网络。研究人员表示,这些机器人可以用于浏览器内的密码挖掘(密码劫持)、DDoS攻击、恶意文件托管/共享、分布式密码破解、创建代理网络、广告点击欺诈和流量统计数据的提升。

即使用户退出浏览器或web页面,MarioNet也可以轻松生存。这是因为现代web浏览器支持一种名为Service Workers的新API。ZDNet报告称:“这种机制允许网站将呈现页面用户界面的操作与处理密集计算任务的操作隔离开来,以便在处理大量数据时网页UI不会冻结。”

在他们的研究论文中,他们解释了web workers如何更新一个名为Web Workers的旧API的技术细节。他们说,与web workers不同,service worker一旦注册并激活,就可以在页面的后台生存和运行,而无需用户继续浏览加载service worker的网站。

攻击例程包括当用户登陆攻击者控制的网站时注册service worker,然后滥用service worker SyncManager接口使service worker保持活动状态。

攻击不需要任何类型的用户交互,因为浏览器在注册service worker之前不会提醒用户或请求权限。当用户等待网站加载时,一切都在浏览器的引擎下发生。

MarioNet允许攻击者在短时间内在高流量网站上放置恶意代码。这允许攻击者获得庞大的用户群,删除恶意代码,但继续从另一个中央服务器控制受感染的浏览器。

通过滥用Web Push API,攻击也可以在浏览器重新启动时持续存在。这要求攻击者获取受感染主机的用户权限才能访问此API。

研究人员还强调了这样一个事实:几年前,随着service worker的推出,MarioNet攻击几乎适用于所有桌面和移动浏览器。 MarioNet攻击不起作用的地方是IE(桌面),Opera Mini(移动)和Blackberry(移动)。

要详细了解MarioNet,请阅读完整的研究论文。

PDF论文可以到Linux公社资源站下载:

------------------------------------------分割线------------------------------------------

具体下载目录在 /2019年资料/3月/1日/MarioNet - 即使用户退出网页黑客也可以运行恶意代码/

------------------------------------------分割线------------------------------------------

Linux公社的RSS地址:https://www.linuxidc.com/rssFeed.aspx