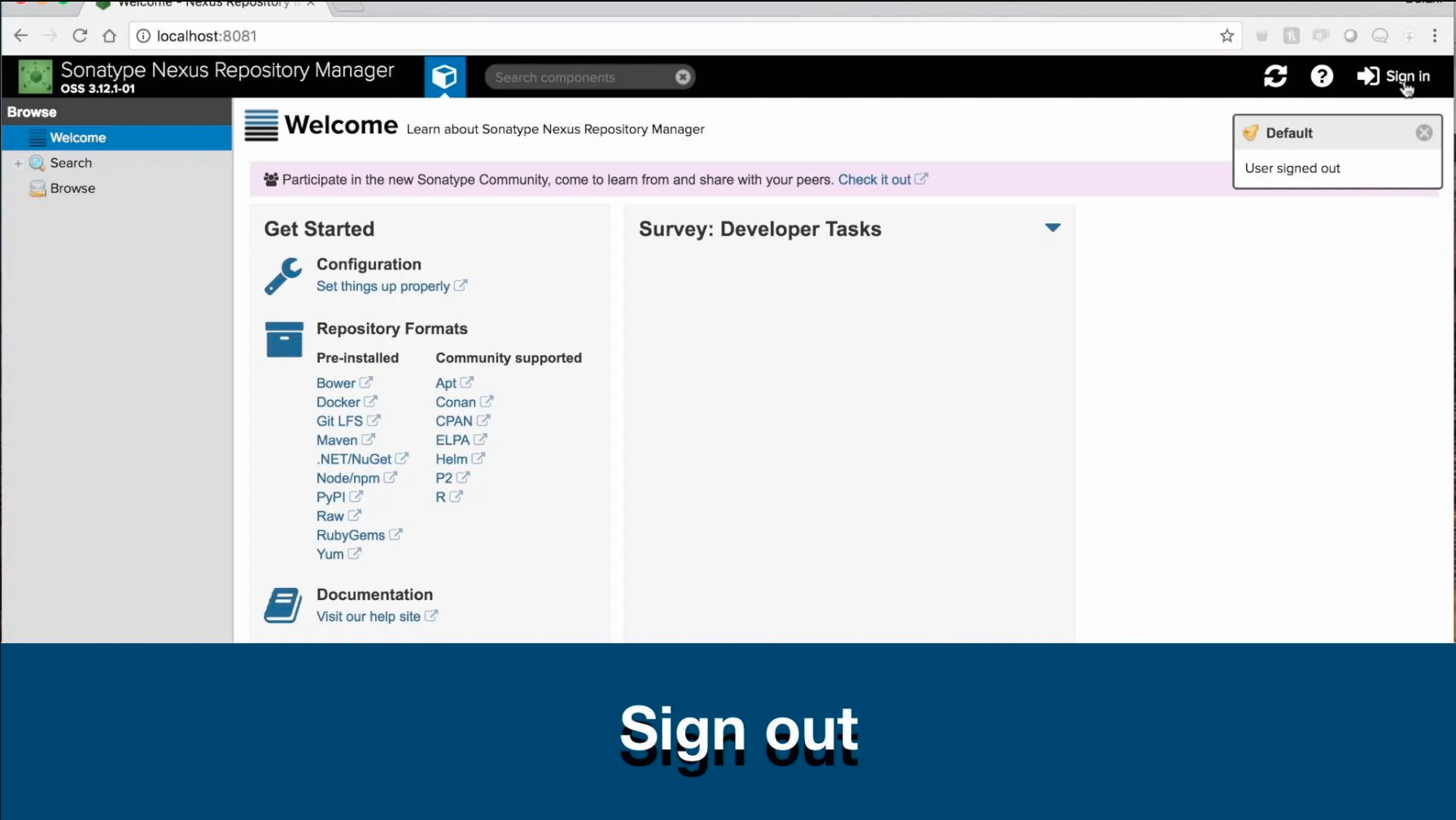

安全研究员Christian August Holm Hansen在Nexus Repository Manager 2.X中披露了一个远程命令执行漏洞。 该漏洞默认具有部署权限帐户。 成功登录后,您可以使用“createrepo”或“mergerepo”来自定义配置,并可以触发远程命令执行漏洞。 CVE ID为CVE-2019-5475。

图像:sonatype

“Nexus是一个存储库管理器。 它允许您代理,收集和管理您的依赖项,这样您就不会经常处理JAR集合。 它使您可以轻松分发软件。 在内部,您将构建配置为将工件发布到Nexus,然后它们可供其他开发人员使用。 您可以获得拥有自己“核心”的好处,而且没有更简单的方法可以进行协作。“

Nexus Repository Manager 2.x版本默认部署权限帐户admin/admin123,攻击者可以使用“createrepo”或“mergerepo”配置直接登录,以实现远程命令执行。

受影响的版本Nexus Repository Manager OSS <= 2.14.13

Nexus Repository Manager Pro <= 2.14.13

未受影响的版本Nexus Repository Manager OSS/Pro version 2.14.14

解决方法受影响的用户将尽快更新为未受影响的版本。

Linux公社的RSS地址:https://www.linuxidc.com/rssFeed.aspx