大多数勒索软件可能会在感染之前被安全软件检测到,因此如何避免检测或杀死安全软件是黑客的头疼问题。

但是,安全软件的相关过程不能直接杀死。杀死安全软件进程还需要内核级权限才能运行,但是从来没有想到恶意软件会成功地获得内核级权限。该恶意软件是RobbinHood勒索软件,它成功使用内核级权限杀死了安全软件进程。

为了保护操作系统的安全性,Microsoft在内核级别实施了特殊的权限控制。安全软件需要Microsoft的通用签名才能获得此权限。获得内核级权限后,安全软件将不会被普通进程杀死。

Microsoft共同开发了一个技嘉驱动程序,因此由Microsoft签名。不幸的是,此技嘉驱动程序具有一个已知的安全漏洞(CVE-2018-19320)。

攻击者可以使用此漏洞来禁用Microsoft驱动程序的强制签名功能,并且如果被禁用,攻击者可以使用内核权限自定义恶意软件的安装。

RobbinHood勒索软件的开发人员成功获得了内核许可,然后杀死了受感染计算机上的所有安全进程。

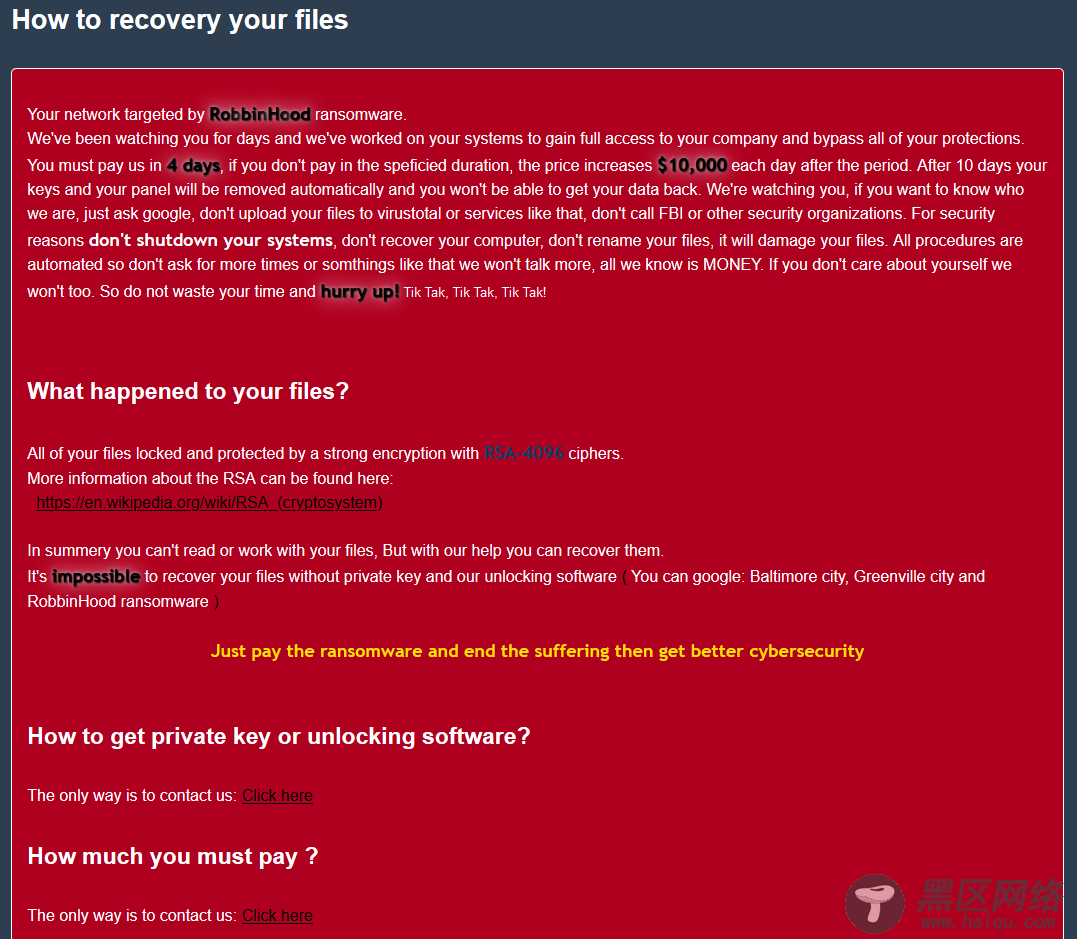

在取消安全程序后,RobbinHood勒索软件可以不受干扰地进行操作,包括窃取机密信息,加密所有文件以及向受害者勒索勒索。

随着勒索软件行业的兴起,攻击者现在在攻击中投入了更多的精力,这次使用技嘉驱动程序是攻击的绝妙例子。可以说,这种攻击方法绕过了端点保护软件的检测。

Linux公社的RSS地址:https://www.linuxidc.com/rssFeed.aspx