这一招可谓是剑走偏锋

谈到朝鲜,大家可能都不会陌生。作为地球上最为孤立封闭的一个国家,我们经常能听到很多朝鲜人民水深火热的生活传闻。

朝鲜全国GDP比不上汕头市(363亿)

然而近日,Google网络安全威胁分析部门披露了一起由朝鲜黑客发起的滲透活动,他们发现这批黑客不仅专业素质过硬,而且被黑的对象都是各大公司组织内的开发人员和漏洞研究人员。

在朝鲜 网络技术人员地位极高

好家伙,看来这帮黑客是专挑硬茬下手,难不成现在邻居黑客的水平都这么高了么?都开始直接骇入各个大国的技术同行了?

莫非以为自己是平头哥?

当我看完了Google的分析报告之后,终于发现了不对劲。原来这帮“技术高超”的朝鲜黑客团,是通过在推特上演戏的方式,用技术交流做幌子,骗取了技术大牛的信任并骇入了他们的服务器。

怎么感觉剧情似曾相识呢

这些攻击者首先创立了一个分享网络安全知识的博客,发布了一些有模有样的漏洞分析类文章。关键是这些黑客确实有些水平,文章质量也非常硬核,这甚至吸引了一些真正的安全人员主动向网站投稿,持续了大概四个多月,这个博客在圈子变的越来越出名。

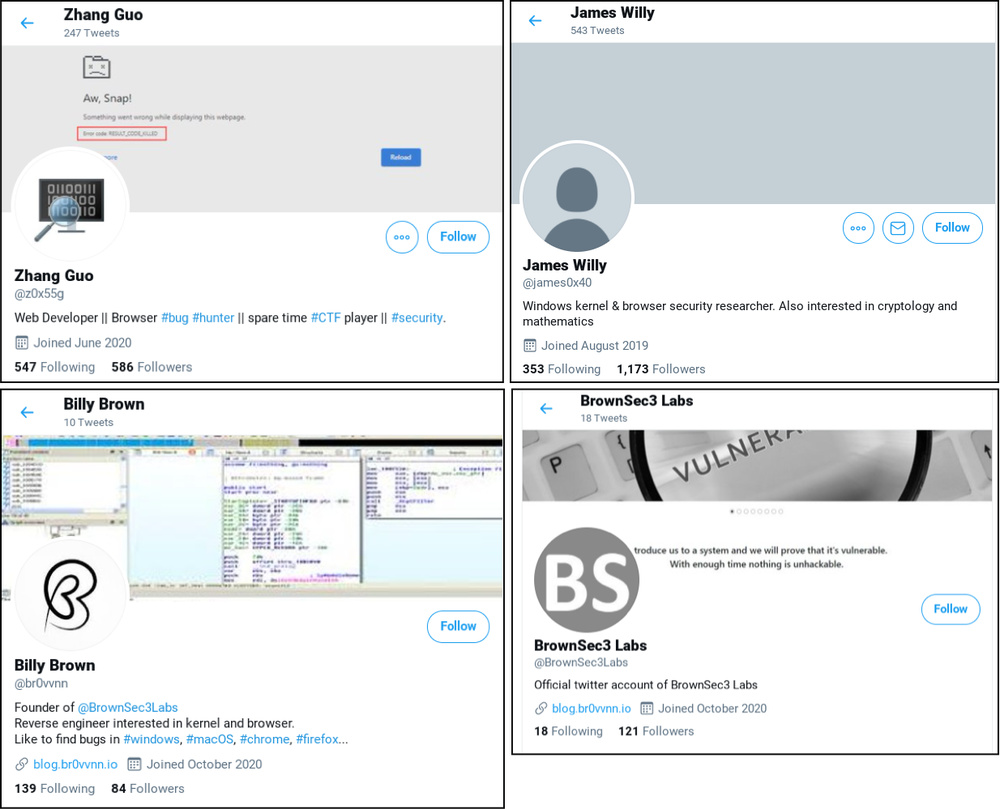

这时候骚操作就来了,他们在发布博客的同时还创了很多虚假的研究人员推特账号,并且每个账号的主页都关联了博客的链接。

伪装账号的主页基本都链接了博客地址

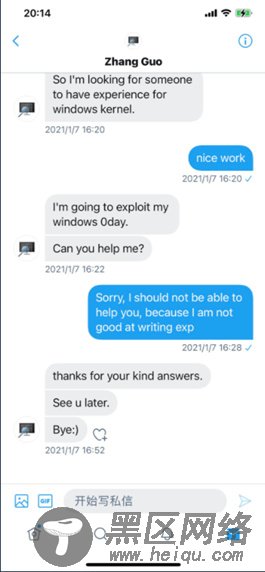

接着然后主动去私信真正的研究人员去交流学习,并且试探询问这些单纯的技术哥,是否愿意跟他们一起合作研究漏洞相关的知识。

对于非研究人员 黑客们显得很有礼貌

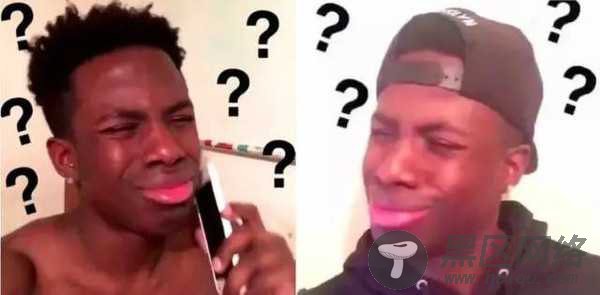

而安全人员毕竟对漏洞研究非常着迷,对于漏洞合作还是无法抗拒的,当场就笑嘻嘻地接受了“热心研究人员”发来的Visual Studio工程文件。

对于目标用户 黑客们就不客气了

结果可想而知,不仅文件内置了恶意代码,就连博客的页面也暗藏了用于攻击的漏洞,这些恶意代码会感染使用者的服务器,这极有可能导致公司的重要数据被泄漏,甚至安全研究人员尚未公开的重大漏洞资料也会被盗取。

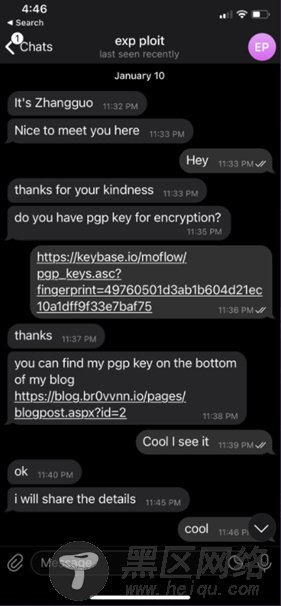

据称目前已被发现入侵的国家有中国、美国、俄罗斯等十多个国家。根据后续的追踪分析发现国内数家公司都有被入侵的痕迹,从中我们可以看到一些熟悉的身影。

据传的一部分被入侵名单

目前官方已经将这批伪装人员的推特账号全部封停。由于时间过了四个月之久,官方怀疑这批攻击已经使得攻击者成功获得一些重大的漏洞成果,并极有可能会用在后续的攻击里,因此大量相关人员都已经被警告严密防范下一次漏洞攻击。

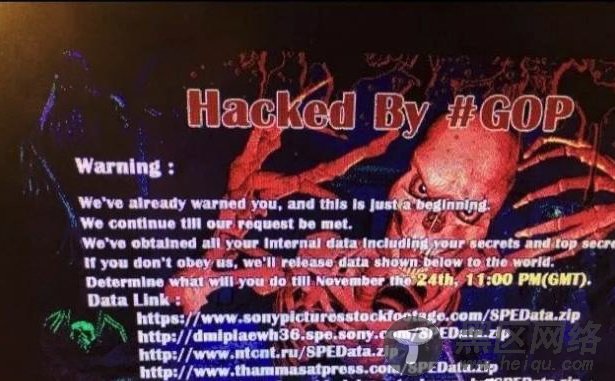

16年对SONY的勒索行动也是朝鲜黑客的成名战之一

不知怎的,这帮朝鲜黑客的形象在我心里变的逐渐清晰起来,待我定睛一看,好家伙,这波操作不就是海王哥哥炸鱼塘,骗完感情又骗钱嘛。要知道未公开的0day漏洞都是极具价值的,果然现实永远比电影更离谱,这句话甚至应验在人类智商顶端的网络安全领域。

《反欺骗的艺术》的作者文·米特尼克曾说过:“人为因素才是安全的最大软肋。 ”

而这种从社交媒体层面来渗透的行动就被称为社工攻击(社会工程攻击),旨在用使用社会关系和人类情感来自然地解决一些复杂的难题。

毕竟只要有人性存在,不管存在多么高超的技术,仍然是有弱点可循的。