①网站后台文件改名:默认后台目录是/dede,需要将这个文件夹的名称修改,比如改为WangZhan123@+,那么后台登陆地址就由变为@+,(不定期更改一下)

②后台登录密码请勿使用admin,参考修改教程<<织梦修改管理员账号admin方法大全>>

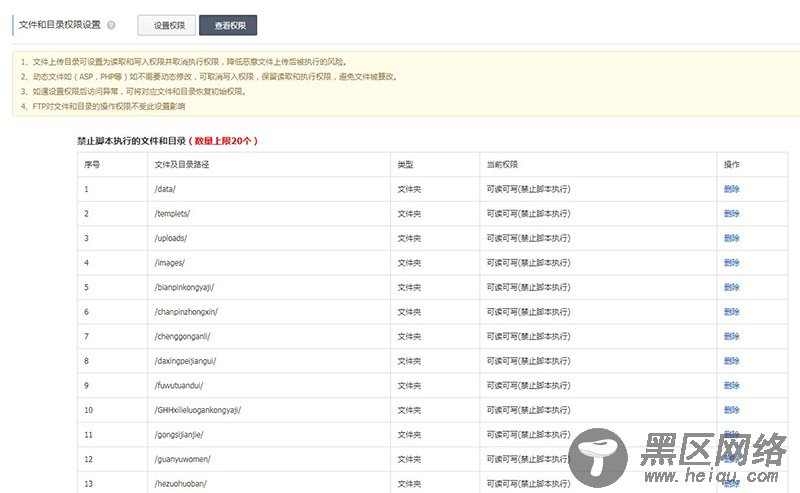

①有条件的用户把中 data、templets、uploads、html(可删)、special(可删)、images、install(装后删)目录设置为不允许执行脚本,include、plus、dede目录禁止写入,系统将更安全;

②网站根目录设置为755权限(即www权限),这样子根目录下的所有文件夹均为755权限

③老版本若登录后台提示验证码错误,选中/data目录,将权限设置为完全控制(可读可写)权限

安全设置四:主机安全防护

可下载第三方防护插件,例如:『D盾_防火墙』 、360出品的"织梦CMS安全包" 、百度旗下安全联盟出品的"DedeCMS顽固木马后门专杀"、服务器安全狗、启用HTTPS证书配置;

安全设置五:利用伪静态功能禁止以下目录运行php脚本① linux主机的用户一般都是apache环境,使用 .htaccess 文件来设置,如果你网站根目录已经存在这个文件,那就复制一下代码添加进去。

RewriteEngine on

#安全设置 禁止以下目录运行指定php脚本

RewriteCond % !^$

RewriteRule a/(.*).(php)$ – [F]

RewriteRule data/(.*).(php)$ – [F]

RewriteRule templets/(.*).(php|htm)$ – [F]

RewriteRule uploads/(.*).(php)$ – [F]

②:windows主机的用户一般都是iis7、iis8环境,使用 web.config 文件来设置,请确认你的主机已经开启了伪静态而且网站根目录有 web.config 文件,有这个文件的可以复制以下代码添加到对应的rules内。

<rule name="Block data" stopProcessing="true">

<match url="^data/(.*).php$" />

<conditions logicalGrouping="MatchAny">

<add input="{USER_AGENT}" pattern="data" />

<add input="{REMOTE_ADDR}" pattern="" />

</conditions>

<action type="AbortRequest" />

</rule>

<rule name="Block templets" stopProcessing="true">

<match url="^templets/(.*).php$" />

<conditions logicalGrouping="MatchAny">

<add input="{USER_AGENT}" pattern="templets" />

<add input="{REMOTE_ADDR}" pattern="" />

</conditions>

<action type="AbortRequest" />

</rule>

<rule name="Block SomeRobot" stopProcessing="true">

<match url="^uploads/(.*).php$" />

<conditions logicalGrouping="MatchAny">

<add input="{USER_AGENT}" pattern="SomeRobot" />

<add input="{REMOTE_ADDR}" pattern="" />

</conditions>

<action type="AbortRequest" />

</rule>

③:Nginx下禁止指定目录运行PHP脚本

注意:这段配置文件一定要放在 location ~ .php(.*)$ 的前面才可以生效,配置完后记得重启Nginx生效。

location ~* /(a|data|templets|uploads)/(.*).(php)$ {

return 403;

}

测试有没有生效,可以随便创建一个PHP文件传到uploads文件夹下,执行:域名/uploads/测试文件.php 如果不能打开说明生效。

迄今为止,我们发现的恶意脚本文件有

plus/90sec.php plus/ac.php plus/config_s.php plus/config_bak.php plus/diy.php (系统文件) plus/ii.php plus/lndex.php data/cache/t.php data/cache/x.php data/cache/mytag-*.htm data/config.php data/cache/config_user.php data/config_func.php include/taglib/shell.lib.php include/taglib/*.lib.php大多数被上传的脚本集中在plus、data、data/cache、include这几个目录下,请仔细检查这几个目录下最近是否有被上传异常文件。

推荐D盾—WEB查看工具:软件使用自行研发不分扩展名的代码分析引擎,能分析更为隐藏的WebShell后门行为。

引擎特别针对,一句话后门,变量函数后门,${}执行 ,`执行,

preg_replace执行,call_user_func,file_put_contents,fputs 等特殊函数

的参数进行针对性的识别,能查杀更为隐藏的后门,

并把可疑的参数信息展现在你面前,让你能更快速的了解后门的情况

新版特别针对 dedecms 的{dede:php}{/dede:php}代码加入了识别!

软件加入隔离功能,并且可以还原!