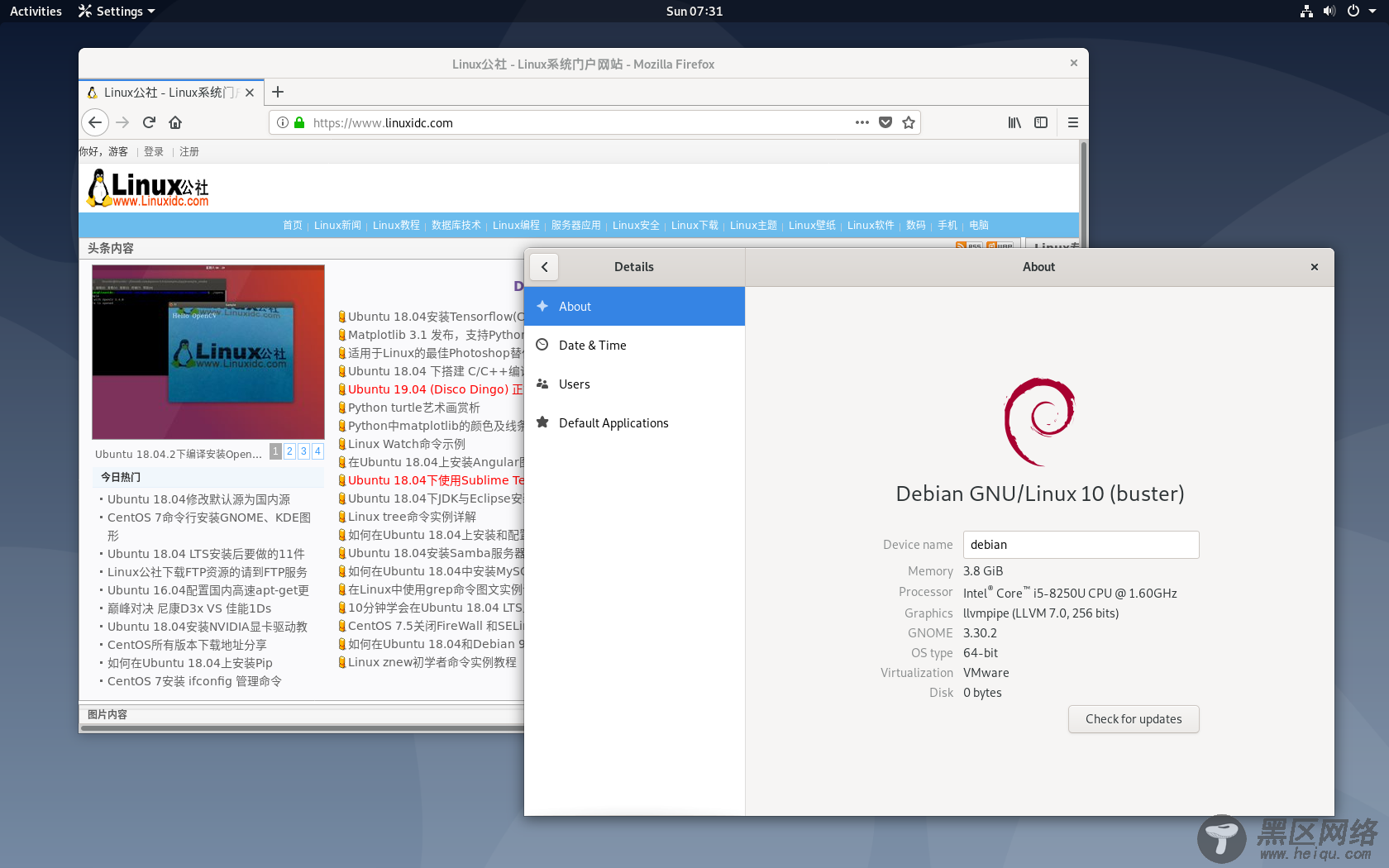

最近发布的Debian GNU / Linux 10 “Buster”操作系统系列的第一个Linux内核安全更新,现在可用于解决本地特权升级漏洞。

本月早些时候发布的最新Debian GNU / Linux 10 “Buster”操作系统刚刚获得了第一个Linux内核安全更新,解决了Google Project Zero的Jann Horn在Linux内核的ptrace子系统中发现的安全漏洞(CVE-2019-13272) ,这可以让本地用户获得root权限。

“Jann Horn发现Linux内核中的ptrace子系统错误地处理了想要创建ptrace关系的进程凭据的管理,允许本地用户在某些情况下获得root权限,”Salvatore Bonaccorso在上个星期发布的安全公告中写道。

这些问题也影响了旧的Debian GNU/Linux 9 “Stretch”和Debian GNU/Linux 8 “Jessie”操作系统系列,但Debian Project发布了所有支持版本的内核安全补丁。因此,建议用户尽快将其安装更新到新的内核版本。

敦促所有Debian用户更新他们的系统

如果您在计算机上使用任何受支持的Debian GNU/Linux操作系统版本,则建议您尽快更新它们到新的内核版本,即Debian GNU/Linux 10上的4.19.37-5 + deb10u1 Debian GNU/Linux 8 “Jessie”上的“Buster”,4.9.168-1 + deb9u4,Debian GNU/Linux 9 “Stretch”和3.16.70-1 + deb8u1。

应该注意的是,Debian GNU/Linux 10 “Buster”的Linux内核安全更新还包括由TCP重传队列实现中的CVE-2019-11478漏洞的原始修复引入的回归补丁。 Debian项目建议所有用户立即更新其安装以解决这些问题。

Linux公社的RSS地址:https://www.linuxidc.com/rssFeed.aspx