最近,ZDI果真了在Pwn2Own Tokyo比赛中利用的TP-Link呼吁注入裂痕的技能细节。 此裂痕的裂痕编号是CVE-2020-10882。

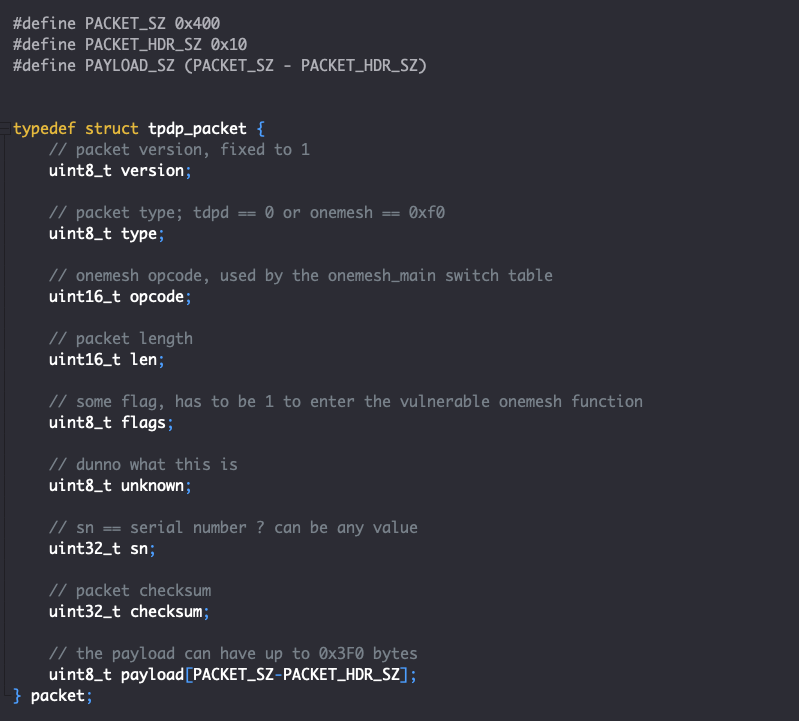

按照ZDI阐明陈诉,受影响的路由器中的二进制措施/usr/bin/tdpServer中存在呼吁注入裂痕。 此二进制措施运行在TP-Link Archer A7(AC1750)路由器上,硬件版本5,MIPS体系布局,固件版本190726。tdpServer的代码中存在此裂痕,用于处理惩罚与TP-Link onemesh相关的成果。 Onemesh是TP-Link认真Mesh实现的专有成果。

tdpServer打开UDP 20002与外部成果举办通信。

节制slaveMac的值时,大概会导致呼吁注入。 受影响的用户应将固件版本更新为TP-Link A7 (US) _V5_200220。

Linux公社的RSS地点:https://www.linuxidc.com/rssFeed.aspx