3.测试目标。你能访问远程系统吗?虽然您可以使用ping实用程序(包含在大多数操作系统中)来查看目标是否处于活动状态,但你不能总是相信结果——它依赖于 ICMP 协议,偏执的系统管理员可以轻松关闭该协议。此外你还可以使用工具检查电子邮件以查看它使用的电子邮件服务器。

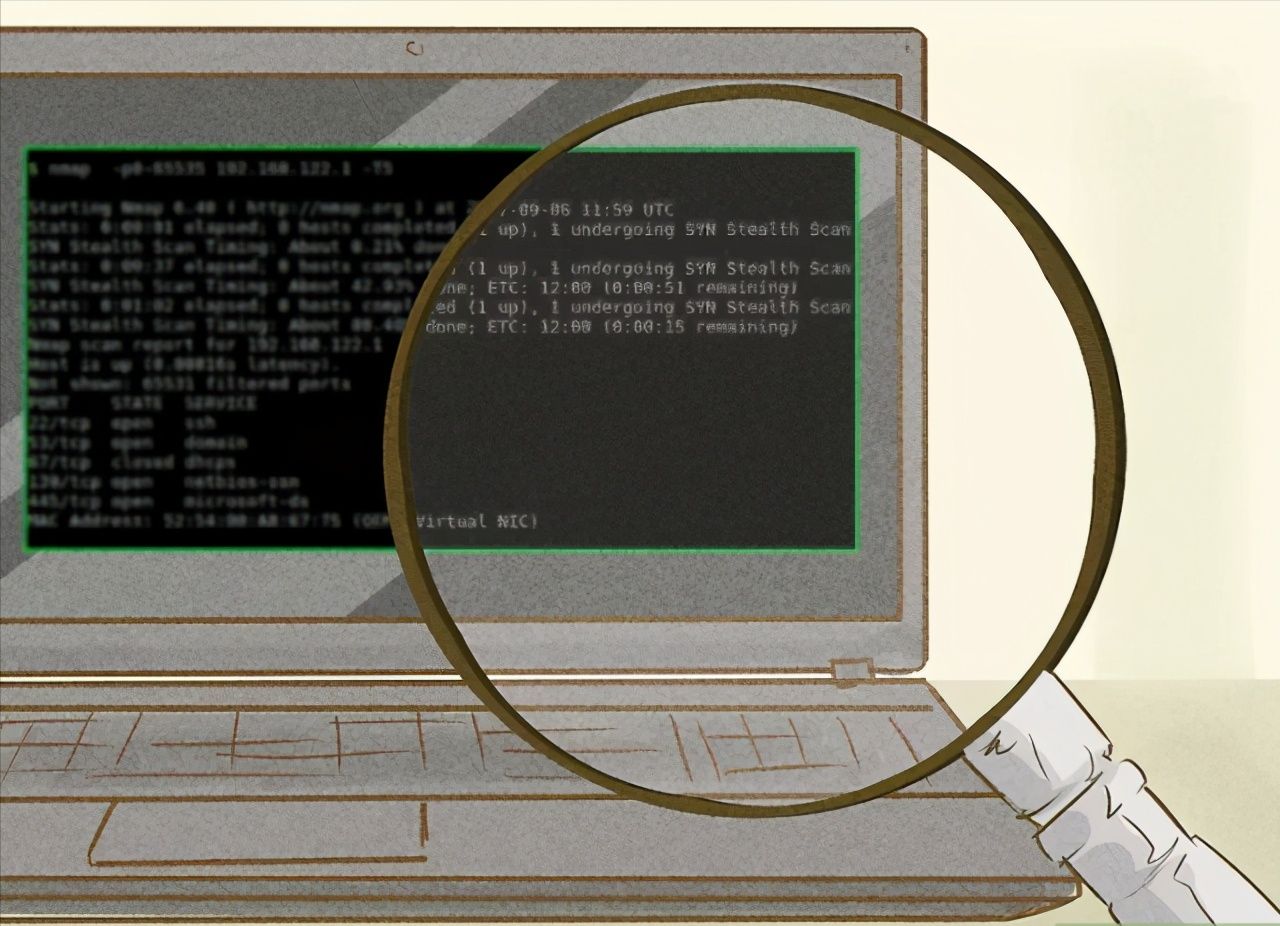

4.运行端口扫描。我们可以使用网络扫描器来运行端口扫描。这将向我们显示操作系统上打开的端口,甚至可以告诉你他们正在使用哪种类型的防火墙或路由器,以便你制定入侵方案。

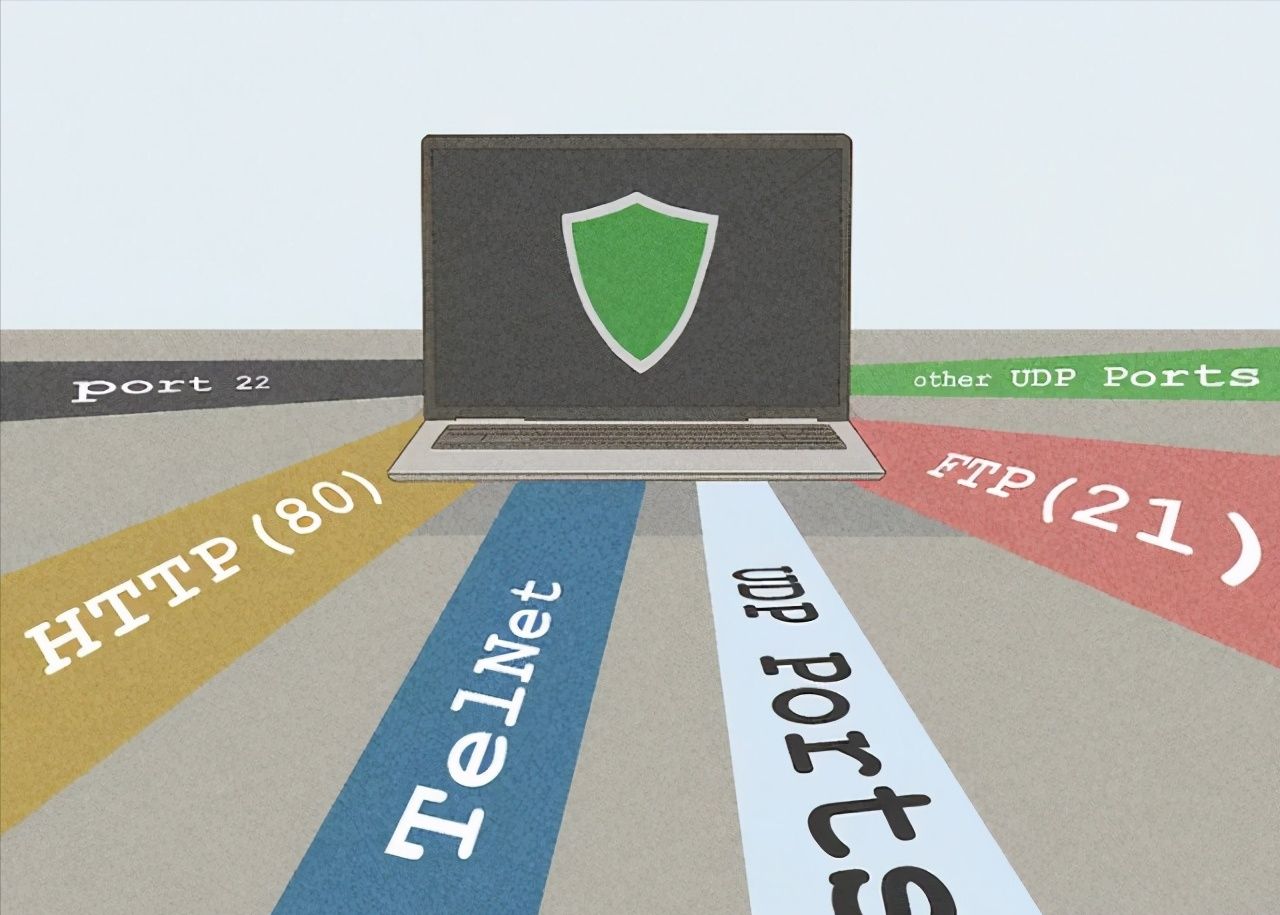

5.在系统中查找路径或开放端口。FTP (21) 和 HTTP (80) 等常见端口通常受到良好保护,并且可能仅容易受到尚未发现的攻击。尝试其他可能被遗忘的 TCP 和 UDP 端口,例如 Telnet 、为 LAN 游戏保持开放的各种 UDP 端口。

开放端口 22 通常是在目标上运行的 SSH(安全外壳)服务的证据,有时可能会被强制执行。

6.破解密码或认证过程。有几种破解密码的方法。它们包括以下一些内容:

暴力攻击:暴力攻击只是试图猜测用户的密码。这对于访问容易猜测的密码(即 password123)很有用。黑客经常使用从字典中快速猜测不同单词的工具来尝试猜测密码。为了防止暴力攻击,请避免使用简单的单词作为密码。确保使用字母、数字和特殊字符的组合。

社会工程学:对于这种技术,黑客将联系用户并诱骗他们提供密码。例如,他们声称自己来自 IT 部门,并告诉用户他们需要密码来解决问题。这在苹果手机丢失后,黑客们常用这种方法来伪装成官方邮件,用以骗取用户的密码来解锁手机。所以在生活中我们要鉴别这种修改密码的邮件。

网络钓鱼:在这种技术中,黑客向用户发送虚假电子邮件,该电子邮件似乎来自用户信任的个人或公司。该电子邮件可能包含安装间谍软件或键盘记录器的附件。它还可能包含指向看起来真实的虚假商业网站(由黑客制作)的链接。然后要求用户输入他们的个人信息,然后黑客可以访问这些信息。为避免这些骗局,请不要打开您不信任的电子邮件。始终检查网站是否安全(在 URL 中包含“HTTPS”)。直接登录官方网站,而不是点击电子邮件中的链接。

ARP欺骗:在这种技术中,黑客使用智能手机上的应用程序创建一个虚假的 Wi-Fi 接入点,公共场所的任何人都可以登录。黑客可以给它起一个看起来像是属于当地机构的名字。人们登录它时认为他们正在登录公共 Wi-Fi。然后,该应用程序会记录登录者通过互联网传输的所有数据。如果他们通过未加密的连接使用用户名和密码登录帐户,该应用程序将存储该数据并授予黑客访问权限。为避免成为此次抢劫的受害者,请避免使用公共 Wi-Fi。

7.获得超级用户权限。大多数重要的信息都受到保护,我们需要一定级别的身份验证才能获取这些信息。要查看计算机上的所有文件,我们需要超级用户权限——一个与 Linux 和 BSD 操作系统中的“root”用户具有相同权限的用户帐户。对于路由器,默认情况下这是“管理员”帐户(除非已更改);对于 Windows,这是管理员帐户。我们可以使用一些技巧来获得超级用户权限:

缓冲区溢出:如果你知道一个系统的内存布局,你可以输入缓冲区无法存储的内容。也可以用你的代码覆盖存储在内存中的代码并控制系统。

在类 Unix 系统中,如果被窃听的软件设置了setUID 位来存储文件权限,就会发生这种情况。该程序将作为不同的用户(例如超级用户)执行。