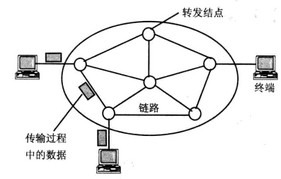

图1-1 网络布局

1.信息资源

信息资源包罗存储在主机系统中的信息、传输进程中的信息和转发结点正常事情需要的节制信息,如存储在主机系统中的文本文件、数据库、可执行措施等,路由器的路由表、会见节制列表、互换机的转颁发等。黑客对付信息资源的进攻有两类:一类是窃取网络中的信息,如用户私密信息(账户和口令)、企业技能资料,甚至有关国度安详的机要信息,为了不引起信息拥有者的鉴戒,黑客会只管隐蔽进攻进程,消除窃取信息进程中留下的操纵陈迹,这一类进攻一般不会粉碎信息,以免引起用户鉴戒;另一类是粉碎网络信息,改动传输进程中的信息,改动主机系统中的文件、数据库中的记录以及路由表中的路由项等,这一类进攻以粉碎信息、瘫痪主机系统和转发结点为目标。跟着信息成为重要的计谋资源,以信息为方针的进攻成为最常见的黑客进攻。

2.硬件资源

硬件资源包罗主机硬件资源和转发结点硬件资源。主机硬件资源有CPU、存储器、硬盘及外设等。转发结点硬件资源有处理惩罚器、缓冲器、互换布局等。黑客对付硬件资源的进攻主要表示为太过占用硬件资源,以至于没有提供正常处事所需要的硬件资源,大量的拒绝处事进攻就是针对硬件资源的进攻。譬喻,SYN泛洪进攻就是通过大量占用主机系统分派给TCP历程的存储器资源,使TCP历程没有存储器资源用于响应正常的TCP毗连请求。有的DoS进攻发送大量无用P分组给路由器,以此占用路由器内部处理惩罚器和互换布局资源,使路由器丧失转发正常IP分组所需要的处理惩罚本领、缓冲本领和互换本领。

3.链路带宽

链路带宽指信道的通信容量,如lOOMbit/s的以太网链路,暗示每秒最多传输lOOMb二进制数,黑客通过大量占用信道通信容量使链路丧失传输正常信息流的本领。

[编辑]

黑客入侵的步调

黑客入侵其他用户计较是凭据必然的步调举办的。首先是埋没好本身,然后寻找目标主机并举办阐明,进而设法登录计较机,入侵乐成后便举办进一步的节制与信息窃取。

1.埋没位置

黑客城市操道别人的计较机地点埋没本身的真实IP地点。有的黑客还会操作800电话的无人转接处事毗连ISP,然后再盗用他人的账号上网。

2.寻找目标主机

在Intemet上能真正标识主机的是口地点,域名是为了便于影象主机的妒地点而另起的名字,只要操作域名和口地点就可以顺利地找到方针主机。虽然,知道了要进攻方针的位置照旧远远不足的,还必需对目标主机的操纵系统范例及相关处事等信息举办全面的相识。这时利用一些扫描器东西,便可以轻松获取目标主机的相关信息,包罗主机运行的是何种操纵系统的哪个版本,系统有哪些账户,www、FTP、Telnet、SMTP等处事器措施是何种版本等资料,为入侵作好充实的筹备。

3.获取账户和暗码

黑客要入侵目标主机,首先需要登录,而登录必需要有该计较机的一个账号和暗码,不然入侵无法举办。这时,黑客便设法偷窃账户文件举办破解,并从中获取某用户的账户和暗码,然后再寻觅合当令机以此身份进入计较机。虽然,操作目标主机系统裂痕或某些黑客东西也可以入侵目标主机。

4.增强节制权

黑客侵入目标主机之后,他首先会变动某些系统配置,在系统中植入特洛伊木马或其他一些长途节制措施,为本身再次入侵系统配置后门。大大都后门措施是预先编译好的,只需要修改时间和权限就可以利用了。黑客一般通过rep来通报这些文件,以免FTB记录。然后是通过排除日志、删除复制的文件,埋没本身的踪迹。

5.窃取信息

黑客入侵用户计较机系统之后,便开始窃取信息资源,并举办粉碎。信息资源包罗银行账户、暗码、小我私家书息等。粉碎主要是指通过种植木等方法删除数据、改动数据等。

[编辑]

黑客入侵的计策

黑客入侵计较机的要领有许多种,常见的入侵计策有口令入侵、植入木马、Web欺骗、电子邮件进攻、通过一个节点进攻其他节点、网络监听、操作黑客软件进攻、操作裂痕进攻、端口扫描等,下面别离对其举办先容。

1.口令入侵